Win10怎么反追踪黑客ip

1.我可以用哪些软件来进行反追踪啊(对黑客来说)我的电脑最近被一个

一般情况下,只要你不是固定IP的用户,黑客要追踪你肯定要在你的电脑上植入木马或者后门软件。

你可以在dos窗口中输入netstat -a 这条命令看看到底有那么些程序连接到你的电脑上面,开了那些端口出来等等情况。接下来你就可以通过杀毒软件、网络防火墙杀除木马后门,关闭打开的不必要的端口。

1024以后的端口正常情况下都不会开启的(不过4000和8000的端口除外,这个是QQ用端口,如果你不用QQ的话,开启了这两个端口也说明有问题了。) 再有的话,你也可以通过网上邻居属性-〉本地连接属性-〉TCP/IP协议属性-〉高级TCP/IP设置-〉选项-〉TCP/IP筛选属性里面,手动添加要开启的端口,关闭其他的网络端口来隔绝外网。

2.如何反黑客我的电脑让黑客介入了我很苦恼~如何防止黑客进入我的电

如何反黑客攻击 一、反攻击技术的核心问题 反攻击技术(入侵检测技术)的核心问题是如何截获所有的网络信息。

目前主要是通过两种途径来获取信息,一种是通过网络侦听的途径(如Sniffer,Vpacket等程序)来获取所有的网络信息(数据包信息,网络流量信息、网络状态信息、网络管理信息等),这既是黑客进行攻击的必然途径,也是进行反攻击的必要途径;另一种是通过对操作系统和应用程序的系统日志进行分析,来发现入侵行为和系统潜在的安全漏洞。 二、黑客攻击的主要方式 黑客对网络的攻击方式是多种多样的,一般来讲,攻击总是利用“系统配置的缺陷”,“操作系统的安全漏洞”或“通信协议的安全漏洞”来进行的。

到目前为止,已经发现的攻击方式超过2000种,其中对绝大部分黑客攻击手段已经有相应的解决方法,这些攻击大概可以划分为以下六类: 1。 拒绝服务攻击:一般情况下,拒绝服务攻击是通过使被攻击对象(通常是工作站或重要服务器)的系统关键资源过载,从而使被攻击对象停止部分或全部服务。

目前已知的拒绝服务攻击就有几百种,它是最基本的入侵攻击手段,也是最难对付的入侵攻击之一,典型示例有SYN Flood攻击、Ping Flood攻击、Land攻击、WinNuke攻击等。 2。

非授权访问尝试:是攻击者对被保护文件进行读、写或执行的尝试,也包括为获得被保护访问权限所做的尝试。 3。

预探测攻击:在连续的非授权访问尝试过程中,攻击者为了获得网络内部的信息及网络周围的信息,通常使用这种攻击尝试,典型示例包括SATAN扫描、端口扫描和IP半途扫描等。 4。

可疑活动:是通常定义的“标准”网络通信范畴之外的活动,也可以指网络上不希望有的活动,如IP Unknown Protocol和Duplicate IP Address事件等。 5。

协议解码:协议解码可用于以上任何一种非期望的方法中,网络或安全管理员需要进行解码工作,并获得相应的结果,解码后的协议信息可能表明期望的活动,如FTU User和Portmapper Proxy等解码方式。 6。

系统代理攻击:这种攻击通常是针对单个主机发起的,而并非整个网络,通过RealSecure系统代理可以对它们进行监视。 三、黑客攻击行为的特征分析与反攻击技术 入侵检测的最基本手段是采用模式匹配的方法来发现入侵攻击行为,要有效的进反攻击首先必须了解入侵的原理和工作机理,只有这样才能做到知己知彼,从而有效的防止入侵攻击行为的发生。

下面我们针对几种典型的入侵攻击进行分析,并提出相应的对策。 1。

Land攻击 攻击类型:Land攻击是一种拒绝服务攻击。 攻击特征:用于Land攻击的数据包中的源地址和目标地址是相同的,因为当操作系统接收到这类数据包时,不知道该如何处理堆栈中通信源地址和目的地址相同的这种情况,或者循环发送和接收该数据包,消耗大量的系统资源,从而有可能造成系统崩溃或死机等现象。

检测方法:判断网络数据包的源地址和目标地址是否相同。 反攻击方法:适当配置防火墙设备或过滤路由器的过滤规则就可以防止这种攻击行为(一般是丢弃该数据包),并对这种攻击进行审计(记录事件发生的时间,源主机和目标主机的MAC地址和IP地址)。

2。TCP SYN攻击 攻击类型:TCP SYN攻击是一种拒绝服务攻击。

攻击特征:它是利用TCP客户机与服务器之间三次握手过程的缺陷来进行的。攻击者通过伪造源IP地址向被攻击者发送大量的SYN数据包,当被攻击主机接收到大量的SYN数据包时,需要使用大量的缓存来处理这些连接,并将SYN ACK数据包发送回错误的IP地址,并一直等待ACK数据包的回应,最终导致缓存用完,不能再处理其它合法的SYN连接,即不能对外提供正常服务。

检测方法:检查单位时间内收到的SYN连接否收超过系统设定的值。 反攻击方法:当接收到大量的SYN数据包时,通知防火墙阻断连接请求或丢弃这些数据包,并进行系统审计。

3。Ping Of Death攻击 攻击类型:Ping Of Death攻击是一种拒绝服务攻击。

攻击特征:该攻击数据包大于65535个字节。由于部分操作系统接收到长度大于65535字节的数据包时,就会造成内存溢出、系统崩溃、重启、内核失败等后果,从而达到攻击的目的。

检测方法:判断数据包的大小是否大于65535个字节。 反攻击方法:使用新的补丁程序,当收到大于65535个字节的数据包时,丢弃该数据包,并进行系统审计。

4。WinNuke攻击 攻击类型:WinNuke攻击是一种拒绝服务攻击。

攻击特征:WinNuke攻击又称带外传输攻击,它的特征是攻击目标端口,被攻击的目标端口通常是139、138、137、113、53,而且URG位设为“1”,即紧急模式。 检测方法:判断数据包目标端口是否为139、138、137等,并判断URG位是否为“1”。

反攻击方法:适当配置防火墙设备或过滤路由器就可以防止这种攻击手段(丢弃该数据包),并对这种攻击进行审计(记录事件发生的时间,源主机和目标主机的MAC地址和IP地址MAC)。 5。

Teardrop攻击 攻击类型:Teardrop攻击是一种拒绝服务攻击。 攻击特征:Teardrop是基于UDP的病态分片数据包的攻击方法,其工作原理是向被攻击者发送多个分片的IP包(IP分片数。

3.如何为一台机器分配多个IP地址为了反跟踪,我需要将我的电脑设定一

一般情况下,一个网卡只能绑定一个IP地址,但在Win98中,我们可以通过修改系统注册表,让一个网卡绑定多个IP地址。

具体操作如下:运行注册表编辑器(Regedit),依次打开HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Class \NetTrans的主键分支。在主键中可以看到名为0000、0001、0002等一系列子键,它们用于记录协议的安装情况。

在它们中间找到DriverDesc的值为“TCP/IP”的主键,修改IPAddress和IPMask两个键。其中IPAddress为用逗号隔开的多个IP地址,IPMask是对应的掩码。

如设置IPAddress为“ , ”,IPMask为“ , ”时,你就可以得到 和 两个IP地址。

4.如何去全程追踪入侵JSP网站服务器

入侵测试第一步:扫描 扫描是入侵的第一步,它可以让你对即将入侵的目标有一个全面的了解。

同时扫描还有可能发现扫描对象的漏洞,为入侵提供一个指导方向。 朋友的两台服务器为Linux,一台为Windows系统,在路由器后面还有一台Cisco PIX 525对三台主机进行保护,只允许外部用户连接不同主机的部分端口,例如80,25,110。

根据检测,Cisco PIX防火墙过滤规则设置比较严密,基本上没有多余端口允许外部用户访问。细致分析后,我发现,目标网络的主机通过地址转换来提供对外访问,内部使用192。

168。*。

*地址段。 先不考虑那么多,找个扫描软件来看看主机的安全情况。

我找来了X-Scan,在外部对这几台主机进行了端口扫描之后,生成了一份关于端口的报表,发现其中有一个Tomcat服务器,解释的自然就是JSP文件了。小知识: Tomcat Web服务器是一款开源的适合于各种平台的免费网络服务器。

eBay。com与Dell 计算机等知名网站都采用或者曾经采用Tomcat的container容器执行Servlet 与JSP。

看来,只能通过Web服务进行间接攻击。首先检查TCP 80端口的服务。

我发现,新闻搜索的功能是由端口8080提供的,输入http:// 202。103。

*。168:8080/之后,得到了一个系统管理登录页面,简单地测试了一下,输入“test/test”作为“用户名/口令”,似乎认证成功,但实际上并不能进入下一个页面。

专家支招:对于扫描来说,它很容易暴露我们网站的弱势方面。应对扫描,我们可以架设一个蜜罐来误导扫描者,蜜罐可以让系统伪装成到处是漏洞,从而遮蔽真正存在的漏洞,也可以伪装成没有任何漏洞,让入侵者不知道从何入手。

入侵测试第二步:漏洞尝试 尝试JSP各种已知漏洞,这个是在扫描结果中无法获得任何有效信息指导入侵的情况下,被迫使用的方法。 这种方法虽然效果不一定好,但是往往能够起到意想不到的效果,从而让入侵继续下去。

我进行了JSP大小写的测试,因为JSP对大小写是敏感的,Tomcat只会将小写的jsp后缀的文件当作是正常的JSP文件来执行,如果大写了就会引起Tomcat将index。 JSP当作是一个可以下载的文件让客户下载,若干测试后,我发现这个方法并不奏效,可能管理员已经在服务器软件的网站上下载了最新的补丁。

我发现大部分的JSP应用程序在当前目录下都会有一个WEB-INF目录,这个目录通常存放的是JavaBeans编译后的class 文件,如果不给这个目录设置正常的权限,所有的class就会曝光。 而采用JAD软件对下载的class文件反编译后,原始的Java文件甚至变量名都不会改变。

如果网页制作者开始把数据库的用户名密码都写在了Java代码中,反编译后,说不定还能看到数据库的重要信息。那么,怎么得到这些文件呢? Tomcat版本的缺省“/admin”目录是很容易访问的。

输入:http://202。103。

*。168/admin/,管理员目录赫然在列。

默认情况下,“User Name”应该是admin,“Password”应该是空,输入用户和密码后,并点击“Login”按钮,不能进入,陆续使用了几个比较常见的密码,也无济于事。 默认情况下,Tomcat打开了目录浏览功能,而一般的管理员又很容易忽视这个问题。

也就是说,当要求的资源直接映射到服务器上的一个目录时,由于在目录中缺少缺省的index。jsp等文件,Tomcat将不返回找不到资源的404错误,而是返回HTML格式的目录列表。

想到了这点后,我打开刚才用X-Scan扫描后生成的报表文件,找到“安全漏洞及解决方案”栏目,看到了几个可能会有CGI漏洞的目录。

5.计算机被黑客攻击,如何反向追踪IP原始攻击地址

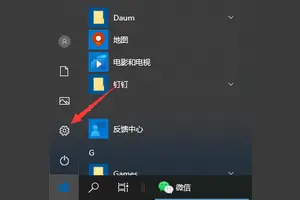

首先,我们需要给电脑安装一款ARP防火墙,在此小编推荐大家使用“360安全卫士”所提供的“流量防火墙”功能。

在“360安全卫士”更多功能列表中找到“流量防火墙”项点击进入。首次使用时,会提示是否开启“流量防火墙”,直接点击“立即开启”按钮。

在其主界面中,点击“详情/设置”按钮。然后在弹出的“添加保护网关IP/MAC”窗口中,点击“添加网关”按钮。

接着输入网关IP地址和MAC地址,完成网关的绑定操作。经过以上设置之后,“360流量防火墙”就在后台自动运行啦。

当自己的电脑受到ARP断网攻击时,任务栏处会显示相应的提示,点击“详情”按钮。在弹出的窗口中,就会显示“已成功拦截ARP”,此时点击“追踪攻击者IP”按钮。

此时就可以找到攻击者电脑IP地址信息啦,相应的我们可以采取隔离或杀毒措施。另外,我们还可以利用“聚生网管”来查看可能存在的ARP攻击。

直接在百度中搜索“聚生网管”,就可以看到下载地址。在程序主界面中,勾选“安全警报选项”栏目中的“发现ARP攻击时报警”项。

最后点击“启用监控”按钮,就可以查看并确定ARP攻击源啦。

转载请注明出处windows之家 » win10设置权限防黑客

windows之家

windows之家